ESD-MALFOUND

- Prix de 549 Euros TTC

- Kit de préparation à l'examen en français

- Valide 2 crédits pour la mastère ESD

- 4 heures d'examen en conditions réelles (en ligne)

- 75 % de réussite pour obtenir la certification

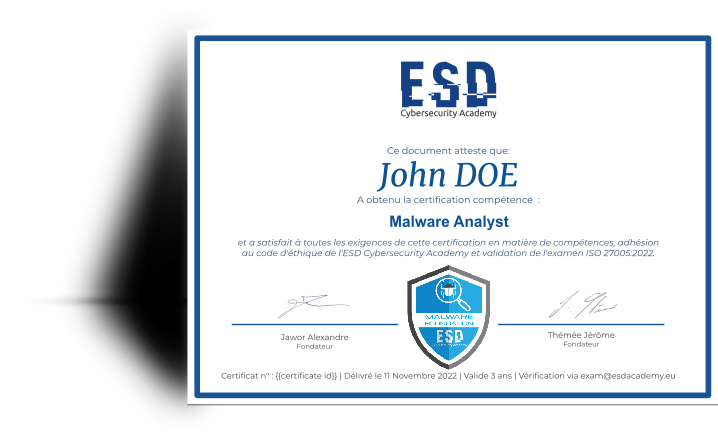

- Certification valide 3 ans

Description :

Processus de certification

5 étapes pour la certification

Description du processus de certification

- Vous choisissez une certification compétence

- Vous accédez au kit de préparation à l'examen pendant 90 jours

- Vous passez l'examen de 4 heures en conditions réelles

- Vous obtenez la certification compétences pendant 3 ans

L'examen

- Examen OPENBOOK avec le droit aux supports de formation

- Une étude de cas pour établir le contexte d'un test d'intrusion

- Une infrastructure virtuelle à auditer

- Un rapport d'analyse vierge à remplir avec des directives associés

Public concerné et prérequis

Public concerné :

– Les analystes de sécurité qui travaillent dans un Security Operation Center (SOC) ou dans une équipe de réponse aux incidents de sécurité (CSIRT).

– Les ingénieurs de sécurité qui conçoivent, implémentent et gèrent des solutions de sécurité pour les SOC et les CSIRT.

– Les architectes de sécurité qui conçoivent des architectures de sécurité pour les SOC et les CSIRT.

– Les auditeurs de sécurité qui évaluent l’efficacité des opérations de sécurité dans les SOC et les CSIRT.

– Les enquêteurs numériques qui travaillent sur des enquêtes impliquant des logiciels malveillants et qui cherchent à renforcer leurs compétences en matière d’analyse de logiciels malveillants.

– Les professionnels de la cybersécurité qui travaillent dans des environnements de sécurité opérationnelle tels que les SOC et les CSIRT, et qui cherchent à renforcer leurs compétences en matière d’analyse de logiciels malveillants.

Prérequis :

– Une connaissance pratique des opérations de sécurité, y compris la détection, l’analyse et la réponse aux incidents de sécurité.

– Une compréhension de base des concepts d’assembleur, programmation, langages de bas-niveau.

– Une expérience pratique de l’analyse de logiciels malveillants, y compris l’analyse comportementale, l’analyse statique et l’analyse dynamique.

– Des fondamentaux réseaux, systèmes.

Les connaissances attendues pour l'examen

Domaine 1 : compréhension du contexte (10 points)

Objectif : le candidat puisse comprendre, interpréter et illustrer les enjeux, le contexte dans un rapport.

Domaine 2 : analyse technique (20 points)

Objectif : le candidat doit pouvoir démontrer ses compétences techniques dans son analyse.

Domaine 3 : Capacité de synthèse (20 points)

Objectif principal : le candidat doit pouvoir , au travers d’un rapport, proposer une synthèse de l’incident en respectant les contraintes méthodologiques.

Indicateurs sur la certification

Vous voulez être analyste de la menace cybersécurité ?

Consulter notre formation “fondamentaux de l’analyse des logiciels malveillants”.

FAQ

Une “certification compétence” ESD a pour objectif de certifier une compétence comme la maitrise d’une méthode, d’une technique ou bien d’une expertise bien précise. Quant à elle, la “certification métier” ESD permet de mettre en avant la multitude de compétences que demande un métier. Par exemple, la certification ESD-PENTESTER prouve que le candidat possède les compétences nécessaires sur les techniques de hacking mais également sur la rédaction d’un rapport.

Nous attachons de l’importance à la qualité de nos processus. Pour ce faire, nous utilisons comme référentiel la norme ISO/IEC 17024: 2012 dont l’objectif est d’assurer la qualité des organismes certificateurs dans leur système de management.

Il est difficile pour nous de juger votre niveau pour passer la certification. Pour autant, votre expérience professionnelle et le kit d’entraînement permettent de jauger votre capacité à passer l’examen.

Le délai de réponse à l’obtention d’un examen ou non est de 30 jours.

Après les 3 ans, l’ESD vous proposera de repasser un examen afin de garder votre certification. Le prix est de 299 Euros.

L’ESD vous propose un repasser l’examen à la suite d’un échec. Celui-ci doit être effectué dans les 6 mois qui suivent le premier passage. Le prix est de 149 Euros.

L’ESD permet à un employeur et à toute personne de vérifier l’obtention d’une certification ou d’un badge via notre mur des lauréats (https://certifications.esdacademy.eu) ou par email (exam@esdacademy.eu).

Vous trouverez à la fin du kit d’entraînement un module de planification. Il vous suffira de suivre les instructions pour planifier votre examen.

Toutes les instructions concernant l’examen se trouvent à cette adresse : https://esdacademy.eu/wp-content/uploads/2021/09/Conditions-examens-ESD-mastere.pdf

Vous n’avez pas la réponse à votre question, n’hésitez pas à consulter notre page FAQ ou bien à nous contacter par email à contact[a]esdacademy.eu.