ESD-DEVSECOPMAN : Manager du DevSecOps

Obtenez une certification d’État reconnue par France compétence.

Les points forts de la formation :

- Prépare le bloc de certification RNCP 36399BC04.

- Reconnaissance académique : Obtention d'un crédit pour le mastère ESD.

- Badge numérique Credly.

- Durée : 2 jours en distanciel.

- Accessible aux personnes en situation de handicap

Prix :

- 1400 Euros TTC en classe virtuelle (2 jours)

Modes d'apprentissage :

- Classe virtuelle pour une interaction en temps réel avec les formateurs et les autres participants.

Qu'est-ce que la formation certifiante DevSecOps manager

Description

La formation “ESD-DEVSECOPMAN : Manager du DevSecOps” proposée par l’ESD Cybersecurity Academy est une formation pratique pour les professionnels de la sécurité informatique qui cherchent à acquérir des compétences en matière de gestion de projets de développement sécurisé, en adoptant les bonnes pratiques de DevSecOps.

La formation couvre un large éventail de sujets, y compris les normes et méthodologies de développement, l’analyse de risque adaptée au DevOps, et la gestion des incidents de sécurité. Cette formation est adaptée aux managers de la sécurité qui souhaitent monter en compétence sur les sujets DevSecOps.

Objectifs

- Comprendre les concepts de DevOps et DevSecOps ainsi que leurs avantages et leurs limites

- Comprendre l’impact de la sécurité sur les pipelines DevOps et comment intégrer la sécurité dès le début du cycle de vie du développement logiciel

- Comprendre les différents outils, processus et techniques utilisés dans le cadre de DevSecOps

- Savoir mettre en place et gérer des processus DevSecOps efficaces pour les équipes de développement

- Comprendre les pratiques de conformité, de gouvernance et de conformité réglementaire en matière de DevSecOps

- Savoir communiquer et collaborer efficacement avec les équipes de développement, de sécurité et de gestion pour assurer une approche cohérente de la sécurité dans l’ensemble de l’organisation

Les candidats doivent être titulaires d’un bac+4 ou d’une certification professionnelle de niveau 6, avec des connaissances en développement logiciel, sécurité informatique, et gestion de projets. Une expérience pratique dans ces domaines est recommandée.

Processus d’inscription

- Remplir le formulaire d’inscription en ligne.

- Payer les frais d’inscription via le portail sécurisé ou valider votre devis CPF.

- Un email de confirmation sera envoyé une fois l’inscription validée.

Les inscriptions sont traitées sous 5 jours ouvrables et doivent être finalisées au moins 10 jours avant le début de la formation.

Prérequis matériels

Les candidats doivent disposer d’un ordinateur avec un processeur multi-cœurs, 16Go de RAM, et 100Go d’espace de stockage. Une connexion Internet fiable est nécessaire. Les participants doivent être administrateurs de leur ordinateur pour installer les outils requis.

Modalités d’évaluation

- Évaluation continue à travers des travaux pratiques et certification.

- Apprendre à intégrer la sécurité dans le cycle de développement logiciel (DevSecOps).

- Maîtriser les outils d’automatisation et les bonnes pratiques de sécurité applicative.

- Compréhension des processus pour sécuriser l’ensemble du pipeline DevOps.

Le Manager du DevSecOps : un Acteur Clé de la Cybersécurité pour Intégrer la Sécurité dans le Développement Logiciel

Le Manager du DevSecOps joue un rôle crucial dans la protection des systèmes informatiques en intégrant la sécurité tout au long du cycle de vie du développement logiciel. Ce professionnel est chargé de planifier, mettre en œuvre et superviser les pratiques de sécurité dans les processus DevOps, en employant des stratégies avancées pour garantir la sécurité des applications dès leur conception. Grâce à une connaissance approfondie des méthodologies DevOps, des pratiques de sécurité, ainsi qu’une maîtrise des outils et techniques de sécurisation, le Manager du DevSecOps assure que la sécurité est intégrée de manière transparente et efficace.

Dans un contexte de menaces cyber en constante évolution, la demande pour ces spécialistes ne cesse de croître dans tous les secteurs d’activité. Les compétences d’un Manager du DevSecOps sont cruciales pour anticiper, détecter rapidement et intégrer des pratiques de sécurité robustes dans le développement logiciel, garantissant ainsi la résilience et la continuité des opérations d’une organisation.

Perspectives Salariales pour les Managers du DevSecOps en 2024 en France

La rémunération dans le domaine de la cybersécurité varie grandement selon l’expérience, le rôle spécifique, et la localisation. Pour les Managers du DevSecOps, les salaires sont à la mesure de l’importance vitale de leur rôle :

- Débutants : Le salaire pour un Manager du DevSecOps en début de carrière peut commencer autour de 40 000 euros bruts par an, reflétant l’importance de leur fonction et la nécessité d’une formation spécialisée.

- Confirmés : Avec l’expérience, ces professionnels peuvent prétendre à des rémunérations plus élevées, typiquement de 55 000 à 65 000 euros bruts par an, en fonction de leur expertise et de leur capacité à intégrer la sécurité dans des environnements de développement complexes.

- Experts : Pour les plus expérimentés, ayant démontré une capacité exceptionnelle à sécuriser le cycle de développement et à renforcer les pratiques DevOps, le salaire peut s’élever à 75 000 euros bruts par an ou plus.

Les Managers du DevSecOps sont essentiels pour sécuriser les environnements numériques d’aujourd’hui. Leur expertise protège non seulement contre les pertes financières et de réputation, mais contribue également à instaurer un climat de confiance, essentiel pour le succès des entreprises à l’ère numérique.

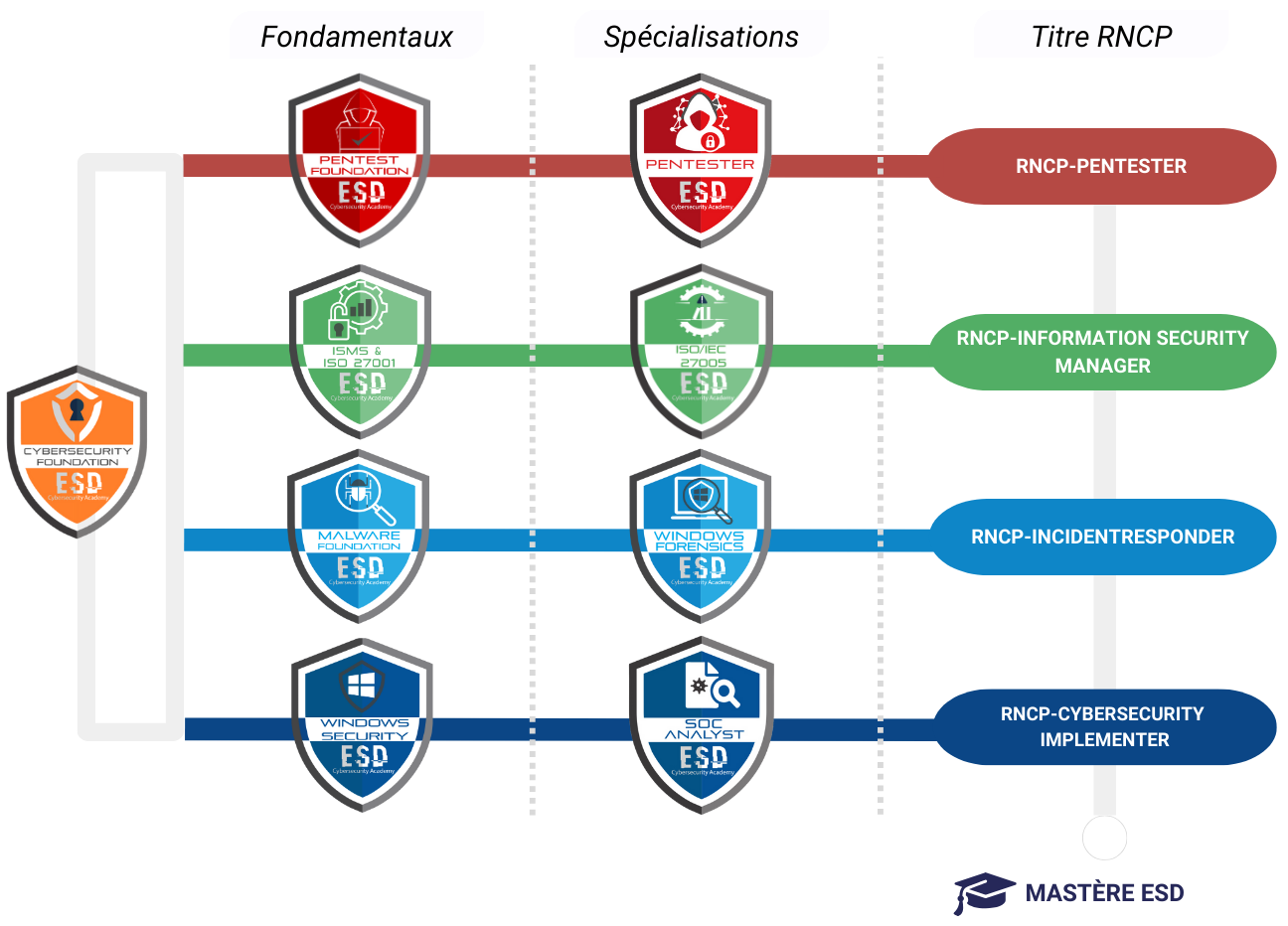

Nous proposons un modèle hybride de certification ESD offrant une approche flexible et complète. Cela permet aux candidats de valider leurs connaissances théoriques et pratiques tout en répondant aux besoins de chaque type de candidat, qu’ils visent un titre RNCP, une certification spécifique ou simplement une formation continue.

Étape 1 : Formation Initiale

- ESD-27005 : Gestion des Risques avec la Norme ISO/IEC 27005:2022

- ESD-27001 : Mise en œuvre de la norme ISO/IEC 27001:2022

- ESD-DEVSECOPMAN : Manager du DevSecOps

Étape 2 : Examens Techniques

L’examen technique de 120 minutes couvre les thèmes suivants :

- Domaine 1 : Introduction au DevSecOps

- Domaine 2 : Intégration du DevSecOps dans la Gouvernance

- Domaine 3 : Préparation et Formation au DevSecOps

- Domaine 4 : Analyse des Risques et Modélisation des Menaces

- Domaine 5 : Mise en Conformité et Intégration d’Outils

- Domaine 6 : Audit et Amélioration Continue

Après avoir suivi les formations, les candidats passent des examens techniques sous forme de QCM, étude de cas, et scénarios réalistes.

Étape 3 : Certification ESD

Après avoir réussi les examens techniques, les candidats obtiennent la certification ESD. Cette certification valide leurs compétences techniques et leur permet de se positionner comme professionnel en management du DevSecOps.

Étape 4 : Titre RNCP

Pour aller au-delà de la certification ESD et obtenir le titre RNCP d’Information Security Expert, les candidats certifiés ESD peuvent choisir de compléter les étapes suivantes :

- Réaliser un travail personnel à domicile et soumettre un rapport détaillé.

- Passer une évaluation finale comprenant 20 minutes de présentation devant un jury d’experts suivies de 10 minutes de questions-réponses sur le projet rendu et les connaissances générales du candidat.

Programme

- Comprendre le DevOps et ses enjeux

- Différences entre DevOps et modèle classique

- Les bénéfices du DevSecOps

- La philosophie de l’agile

- Le modèle de sécurité DevSecOps

- L’intégration du DevSecOps dans un SMSI

- Les approches de défense en profondeur

- La perception de la sécurité de l’information comme une contrainte

- Donner un sens à la sécurité de l’information

- Les missions principales d’un manager en sécurité de l’information

- Approche par les risques

- Conformité avec le socle normatif

- La mise en condition de sécurité (MCS)

- Présentation des différents modèles et référentiels

- Microsoft SDL

- OWASP SAMM

- BSIMM

- OWASP ASVS

- Activité 1.1 : Budgétiser un SDLC

- Activité 1.2 : Identifier une équipe pour le SDLC

- Activité 2.1 : Créer une formation “tous les profils”

- Activité 2.2 : Créer une formation “technique”

- Fonctionnement d’une analyse de risque

- Activité 3.1 : Obtenir les besoins de sécurité et les scénarios graves

- STRIDE et DIC(T)

- Spoofing, tampering, repudiation, information disclosure, denial of service, elevation of privilege

- Adapter les méthodes d’analyses de risques classiques au DevSecOps avec le Bugs bar

- Activité 3.2 : Modéliser les menaces

- Qu’est-ce que la modélisation des menaces (Threat modeling)

- Créer un diagramme

- Identifier les menaces

- Utilisation de Microsoft Threat modeling tools

- Obtenir la vraisemblance des risques avec la modélisation des menaces

- Construire la matrice des risques via les objectifs de sécurité et la vraisemblance des menaces

- Activité 3.3 : Calcul des risques

- Activité 3.4 : Choisir une option de traitement

- Activité 3.5 : Créer un plan de traitement des risques

- Ne pas oublier les données à caractère personnel

- Aller plus loin avec l’implémentation d’un référentiel de conformité adapté au DevSecOps

- Activité 4.1 : Identifier les référentiels, normes, lois

- Activité 4.2 : Appliquer l’analyse des écarts

- L’OWASP AVSV

- Activité 4.3 : Intégration d’un SAST

- Activité 4.4 : Intégration d’un DAST

- Activité 5.1 : Planifier un test d’intrusion

- Activité 5.2 : Adapter le système de suivi des bugs du SDLC à STRIDE

- Activité 5.3 : Préparer un tableau de bord

- Activité 5.4 : Préparer un plan de réponse à incident

- Activité 5.5 : Aller plus loin avec un modèle de maturité

- Activité 5.6 : Veille SSI

Chemin de certification

À l’ESD Cybersecurity Academy, nous vous offrons la possibilité de suivre un parcours de certification unique qui vous permettra d’obtenir également le Diplôme d’État d’Expert en Sécurité Digitale (RNCP 36399). Ce diplôme reconnu par l’État atteste de vos compétences avancées en matière de cybersécurité et vous ouvre de nombreuses opportunités professionnelles dans un secteur en pleine croissance.

Grâce à notre approche pédagogique innovante, vous développerez les compétences nécessaires pour protéger efficacement les systèmes d’information et répondre aux défis de la cybersécurité d’aujourd’hui et de demain.

Prêt à transformer votre passion en profession ? Rejoignez-nous !

Indicateurs sur la formation

Cette formation n’a pas été animée en 2023/2024.