ESD-PENTESTFOUND : Fondamentaux des tests d’intrusion

Cette formation offre une montée en compétences avancée en sécurité offensive, axée sur les techniques de test d’intrusion (pentest) et l’audit approfondi des systèmes d’information.

Les points forts de la formation :

- Reconnaissance professionnelle.

- Durée : 5 jours en distanciel.

- Accessible aux personnes en situation de handicap

Prix :

- Entreprise : 3200 Euros TTC en classe virtuelle

- Particulier : 1 990 Euros TTC en classe virtuelle

- E-learning : 990 Euros TTC (115 heures)

Modes d'apprentissage :

- Formation disponible en e-learning avec mentorat pour un suivi personnalisé.

- Classe virtuelle pour une interaction en temps réel avec les formateurs et les autres participants.

Qu'est-ce que la formation Fondamentaux des tests d’intrusion

Description

La formation “ESD-PENTESTFOUND : Fondamentaux des tests d’intrusion” proposée par l’ESD Cybersecurity Academy est une formation essentielle pour les débutants en cybersécurité qui souhaitent acquérir des compétences de base en matière de tests d’intrusion et d’évaluation des vulnérabilités. Cette formation couvre un large éventail de sujets, y compris les principes du piratage éthique, la méthodologie de tests d’intrusion, les outils de base et les techniques de test de vulnérabilité.

La formation “Fondamentaux des tests d’intrusion” est conçue pour les novices en cybersécurité qui cherchent à poser les bases solides nécessaires pour progresser dans le domaine des tests d’intrusion et des évaluations de vulnérabilités. Elle convient également aux professionnels de la sécurité informatique qui souhaitent ajouter des compétences fondamentales en matière de tests d’intrusion à leur profil de compétences existant.

Objectifs

- Comprendre les différentes phases d’un test d’intrusion ainsi que les outils et méthodes associés.

- Acquérir une connaissance approfondie des différentes techniques d’attaques externes et internes.

- Apprendre à automatiser les différentes étapes du test d’intrusion pour gagner en efficacité.

- Maîtriser les techniques d’OSINT pour collecter des informations sur l’organisation cible.

- Savoir énumérer une infrastructure et identifier les vulnérabilités associées.

- Comprendre les différentes méthodes d’exploitation des vulnérabilités et savoir les mettre en pratique.

Prérequis académiques

Les candidats doivent être titulaires d’un bac+4 ou d’une certification professionnelle de niveau 6. Alternativement, un bon niveau en informatique, réseaux et télécommunications, systèmes d’information et réseaux est accepté. De plus, de bonnes notions en test d’intrusion sont obligatoires pour la formation.

Processus d’inscription

- Remplir le formulaire d’inscription en ligne.

- Payer les frais d’inscription via notre portail sécurisé ou bien valider votre devis CPF.

- Un email de confirmation sera envoyé une fois l’inscription validée.

Les demandes d’inscription sont traitées sous 5 jours ouvrables. Les inscriptions doivent être complétées au moins 10 jours avant le début de la formation. Les candidats recevront leurs identifiants pour la plateforme en ligne une semaine avant le début de la formation.

Prérequis matériels

Les candidats doivent disposer d’un ordinateur (PC ou Mac avec processeur Intel) équipé d’un micro et d’une webcam. Une connexion Internet fiable est requise, avec une vitesse minimale de 3.2 Mbps en envoi et 1.8 Mbps en réception de données. La qualité de la connexion peut être testée en suivant les indications fournies dans un article dédié.

La configuration minimale de l’ordinateur comprend un processeur multi-cœurs, au moins 16Go de RAM, et 100Go d’espace de stockage disponible. Les candidats doivent être administrateurs de leur ordinateur pour pouvoir installer des logiciels et des outils complémentaires nécessaires au cours de la formation.

Modalités d’évaluation

- Évaluation continue à travers des travaux pratiques et certification.

- Comprendre les différentes phases d’un test d’intrusion ainsi que les outils et méthodes associés.

- Acquérir une connaissance approfondie des différentes techniques d’attaques externes et internes.

- Apprendre à automatiser les différentes étapes du test d’intrusion pour gagner en efficacité.

- Maîtriser les techniques d’OSINT pour collecter des informations sur l’organisation cible.

- Savoir énumérer une infrastructure et identifier les vulnérabilités associées.

- Comprendre les différentes méthodes d’exploitation des vulnérabilités et savoir les mettre en pratique.

Le métier de Pentester : une expertise recherchée

Le pentesting, ou test d’intrusion, est une discipline de la cybersécurité où le professionnel évalue la sécurité d’un système informatique en simulant des attaques. Ces spécialistes jouent un rôle crucial en identifiant les vulnérabilités avant qu’elles ne soient exploitées par des acteurs malveillants. En tant que pentester, vous utiliserez une variété d’outils et de techniques pour sonder les réseaux, les applications, et les systèmes, dans le but de découvrir et de rapporter les failles de sécurité.

Cette profession exige une compréhension profonde des systèmes informatiques, des réseaux et des protocoles de communication, ainsi qu’une connaissance actualisée des méthodes d’attaque et des stratégies de défense. Avec l’augmentation constante des cybermenaces, les compétences d’un pentester sont plus que jamais en demande dans tous les secteurs d’activité, offrant des opportunités de carrière à la fois variées et gratifiantes.

En 2024, les rémunérations dans les métiers de la cybersécurité en France présentent une variété significative en fonction de l’expérience, du rôle spécifique, et de la localisation géographique des postes. Voici un aperçu des salaires moyens pour les top métiers dans ce secteur :

- Le salaire d’un Pentester : Le salaire d’un junior commence autour de 33 000 euros bruts par an, tandis que les plus expérimentés peuvent gagner jusqu’à 50 000 euros bruts par an. Pour un pentester confirmé, le salaire moyen est de 50 000 euros, pouvant s’élever à 60 000 euros pour un spécialiste expérimenté.

Nous proposons un modèle hybride de certification ESD offrant une approche flexible et complète. Cela permet aux candidats de valider leurs connaissances théoriques et pratiques tout en répondant aux besoins de chaque type de candidat.

Étape 1 : Formation Initiale

- ESD-PENTESTER : Tests d’intrusion avancés

- ESD-PENTESTFOUND : Fondamentaux des tests d’intrusion

Étape 2 : Examens Techniques

L’examen technique de 120 minutes couvre les thèmes suivants :

- Domaine 1 : Compréhension du Contexte et des Risques

- Domaine 2 : Cadrage et Préparation des Tests d’Intrusion

- Domaine 3 : Exécution des Tests d’Intrusion

- Domaine 4 : Post-Exploitation et Maintien de l’Accès

- Domaine 5 : Reporting et Communication

Après avoir suivi les formations, les candidats passent des examens techniques sous forme de QCM, étude de cas, et scénarios réalistes.

Étape 3 : Certification ESD

Après avoir réussi les examens techniques, les candidats obtiennent la certification ESD. Cette certification valide leurs compétences techniques et leur permet de se positionner comme professionnel en test d’intrusion.

Programme

- La cybercriminalité aujourd’hui

- Principes de la sécurité de l’information

- Définition d’un test d’intrusion

- Les différentes phases d’une attaque

- Méthodes et framework pour un test d’intrusion

- Aspects réglementaires liés à un test d’intrusion

- Identification des objectifs

- Définition du périmètre

- TD/ Framework pentest ESD Academy

- TP 1/ Questionnaire de pré-engagement

- Gestion et affectation des ressources

- Règles de pré-engagement (RoE)

- TP 2/ Rédaction d’un contrat de pré-engagement

- Préparation d’une machine pour test d’intrusion

- Materiel offensif

- TD/ Rubber Ducky

- Templating de documents

- TD/ Suivi test d’intrusion

- Ingénierie des sources publiques (OSINT)

- Techniques d’obtention d’information publique

- TD/ Présentation des outils d’OSINT

- Recherche d’identifiants en base de leak

- TP 3/ Relevé d’informations & Reconnaissance

- Énumération du périmètre (nmap, ARP, …)

- Enumération des protocoles (RPC, SMB, NFS, …)

- TD/ Présentations des outils d’énumeration

- TP 4/ Enumération de l’infrastructure

- Scan de vulnérabilités

- Présentation des différents outils

- TD/ Présentation OpenVAS

- Zoom sur quelques vulnérabilités connues

- TP 5/ Identification des vulnérabilités

- Recherche d’Exploits

- Présentation des outils/frameworks d’attaques (metasploit, cobaltstrike)

- TD/ Présentation metasploit

- Exécution de charges utiles

- TP 6/ Exploitation des vulnérabilités

- Bruteforcing

- Élévation de privilèges

- Etude des persistances

- Mouvements latéraux

- TP 7/ Post-Exploitation et mouvement lateraux

- Composants du web

- Présentation du protocole HTTP(S)

- Burp Suite

- TP1 / Analyse de requête

- Zoom sur l’OWASP

- Contrôle d’accès défaillants

- TP2 / Exploitation de mauvais contrôle d’accès

- Défaillances cryptographique

- Injection

- TP3 / Injection SQL

- TP4 / Injection XSS

- Conception non sécurisée

- TP5 / Upload insecure

Mauvaise - configuration de sécurité

- TP6 / Exploitation de mauvaise

- configuration

Composants vulnérables et obsolètes - TP7 / Exploitation de composant vulnérable

- Identification et authentification de mauvaise qualité

- Manque d’intégrité des données et du logiciel

- Carence des systèmes de contrôle et de journalisation

- Falsification de requête côté serveur

- TP8 / SSRF

- Zoom sur la méthodologie web testing guide

- Présentation des outils d’audit

- Techniques de contournement de WAF

- Mise en perspective des résultats

- Rédaction du rapport

- Restitution de livrables exploitable par un CODIR

- Recommandations,

- plan d’actions et suivi

- TP9 / Pentest d’application web

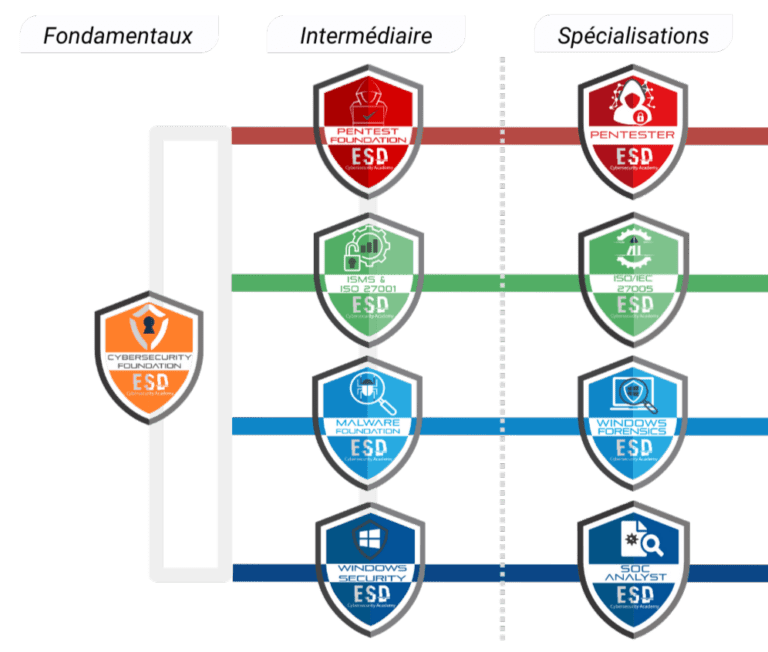

Chemin de certification

À l’ESD Cybersecurity Academy, nous vous offrons la possibilité de suivre un parcours de certification unique.

Grâce à notre approche pédagogique innovante, vous développerez les compétences nécessaires pour protéger efficacement les systèmes d’information et répondre aux défis de la cybersécurité d’aujourd’hui et de demain.